Una supply chain è forte quanto il suo anello più debole.

La forza di una catena non sta nei suoi singoli anelli, ma nel modo in cui sono collegati. Lo stesso vale per una catena di fornitura. Ogni componente deve essere forte e affidabile di per sé, ma il vero banco di prova è la sua capacità di funzionare come un tutt’uno, con tutte le sue parti che lavorano perfettamente insieme.

Con la crescente dipendenza da filiere globali e complesse per l’approvvigionamento di materiali e prodotti, le aziende sono oggi esposte a una serie di minacce alla sicurezza che possono avere gravi conseguenze.

Una violazione della catena di fornitura può comportare perdite finanziarie, danni alla reputazione dell’azienda e persino danni ai propri clienti.

Nel 2021, BlueVoyant, un provider di servizi e soluzioni di sicurezza informatica, ha riferito che il 98% delle organizzazioni intervistate ha dichiarato di essere stato colpito da una violazione della sicurezza della supply chain.

Secondo ENISA (Agenzia Eurpoea per cybersicurezza), il 58% degli incidenti analizzati lo scorso anno, hanno coinvolto fornitori che sono stati presi di mira prevalentemente per avere accesso ai dati dei loro clienti, compresi i dati PII (Personally Identifiable Information) e la proprietà intellettuale.

E nel 2022, in uno studio condotto a livello globale su oltre 1.000 Chief Information Officer, l’82% degli intervistati ha dichiarato che le proprie organizzazioni sono vulnerabili ai tentativi di attacco informatico che prendono di mira le catene di fornitura

Tra i fattori che preoccupano le aziende quando si tratta di gestione del rischio cyber derivante dai propri fornitori, i principali sono:

- Le grandi dimensioni delle supply chain aziendali, che possono includere centinaia o migliaia di fornitori per una singola azienda.

- Differenze nei requisiti di cybersecurity tra i vari Paesi a cui i fornitori appartengono

- Insufficiente preparazione, consapevolezza e dotazione di risorse da parte dei fornitori per l’implementazione di pratiche efficaci di cybersecurity.

- Una carenza di attenzione alla sicurezza dei fornitori da parte di dipartimenti come quello degli acquisti, che spesso non specificano i requisiti di sicurezza nelle loro richieste di offerta.

- Per ridurre in modo efficace il rischio di violazioni della sicurezza dei fornitori, è importante adottare gli accorgimenti di gestione del rischio descritti di seguito:

Come mettere a fuoco, dunque, una strategia efficace per considerare i fornitori una componente importante della propria “superficie di attacco”?

Rafforzare le misure per aumentare la sicurezza della catena di fornitura

L’audit dei fornitori è un primo passo importante per garantire la sicurezza della vostra catena di fornitura. Identificate i fornitori più a rischio e considerate il loro ruolo nella fornitura di componenti critici che la vostra azienda avrebbe difficoltà a sostituire in caso di guasto o interruzione.

Introdurre la “sicurezza” nelle RFP

Tradizionalmente, i dipartimenti come gli acquisti che emettono richieste di offerta (RFP) ai fornitori si sono concentrati sui tipi, sulla qualità e sui tempi di consegna dei componenti ordinati, senza considerare la sicurezza. Ora, però, è fondamentale che le aziende stabiliscano una priorità per la sicurezza nelle loro RFP e che la considerino una condizione necessaria per fare business con i propri fornitori. Se un particolare fornitore mission-critical non ha le risorse per soddisfare i requisiti di sicurezza, l’azienda è tenuta a sviluppare un piano per aiutarlo a diventare conforme. Inoltre, le aziende devono verificare regolarmente la sicurezza dei propri fornitori per assicurarsi che vengano apportati i miglioramenti necessari.

Sensibilizzare l’organizzazione sul tema della gestione del rischio della supply chain

Nonostante i dipartimenti IT siano tipicamente responsabili della gestione della sicurezza, è importante assicurarsi che anche gli altri componenti del management, compreso l’ufficio acquisti, siano consapevoli della sicurezza e la considerino una priorità.

A tal fine, il CIO dovrebbe adoperarsi per dialogare con gli altri colleghi del management team e con il consiglio di amministrazione. In questo modo si assicura che tutti siano pienamente impegnati a implementare e sostenere un efficace processo di gestione della sicurezza, anche attraverso i necessari investimenti finanziari.

Implementare strumenti mirati a garantire la sicurezza della supply chain

In aggiunta l’IT si può avvalere di strumenti software per migliorare la sicurezza della catena di approvvigionamento. Alcune opzioni includono, ad esempio:

- Framework software per la valutazione dei fornitori: Sono disponibili software commerciali che forniscono modelli di questionari di sicurezza personalizzabili per aiutare a identificare i fornitori ad alto rischio di sicurezza

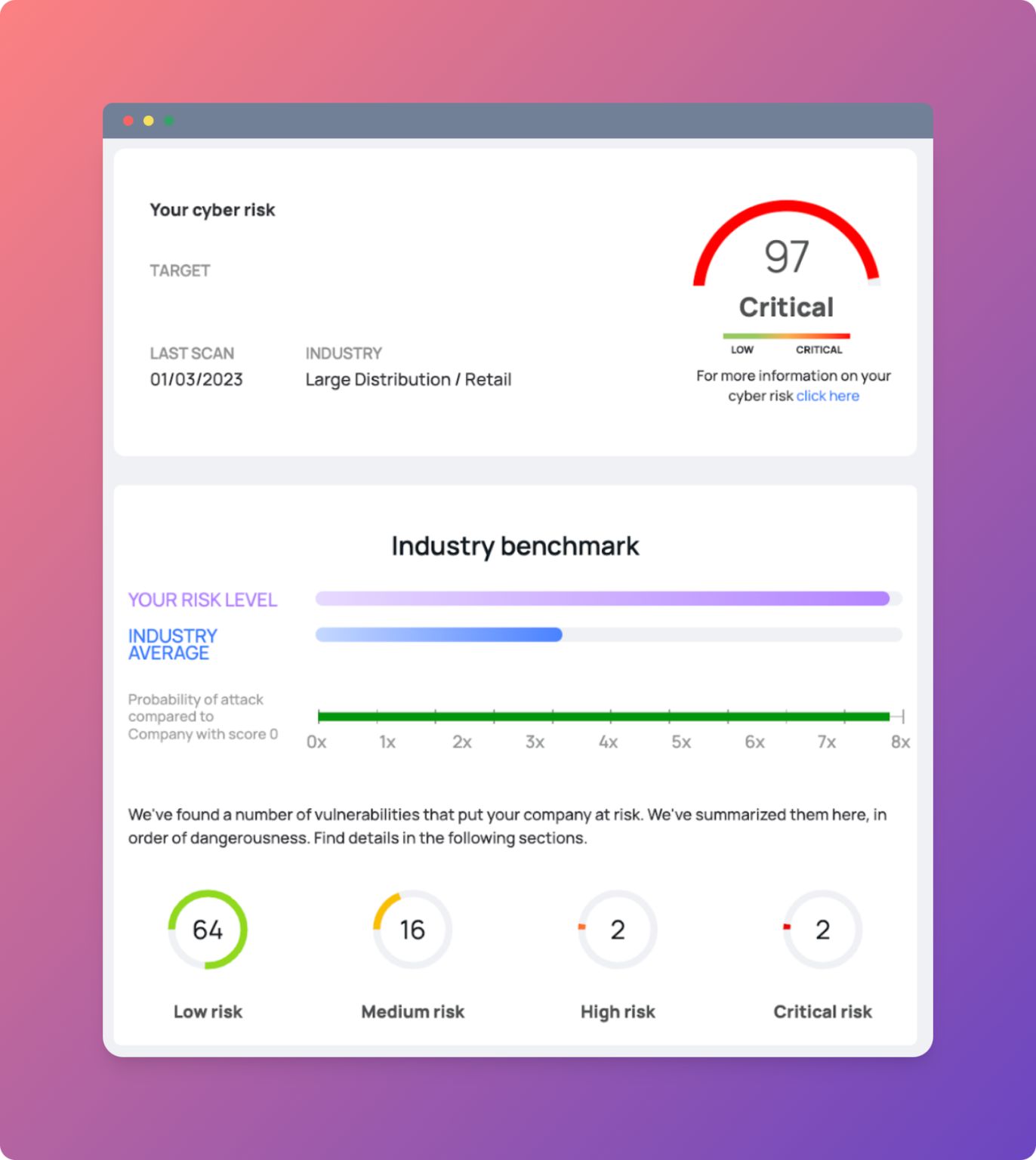

- Assessment automatici della superficie di attacco: Strumenti automatici per la misurazione oggettiva di potenziali minacce derivanti da errate configurazioni del perimetro digitale del fornitore (email, sito web, accessi a database di test con i vostri dati, etc)

- Piani di remediation condivisi: Non può bastare avere eseguito una analisi iniziale, ma è importante sviluppare un piano d’azione basato sui risultati ottenuti che includa un elenco di azioni da intraprendere in maniera condivisa con il vostro fornitore, dalle più urgenti a quelle che possono aspettare.

Conclusioni

In sintesi, la predisposizione di un piano esaustivo di gestione della sicurezza della supply chain è essenziale per proteggersi da questa tipologia di rischi.

Implementando misure proattive, monitorando regolarmente le vulnerabilità e disponendo di un piano di risposta, le aziende possono proteggere se stesse, i propri clienti e la propria reputazione.

Come ti aiuta Cyberangels

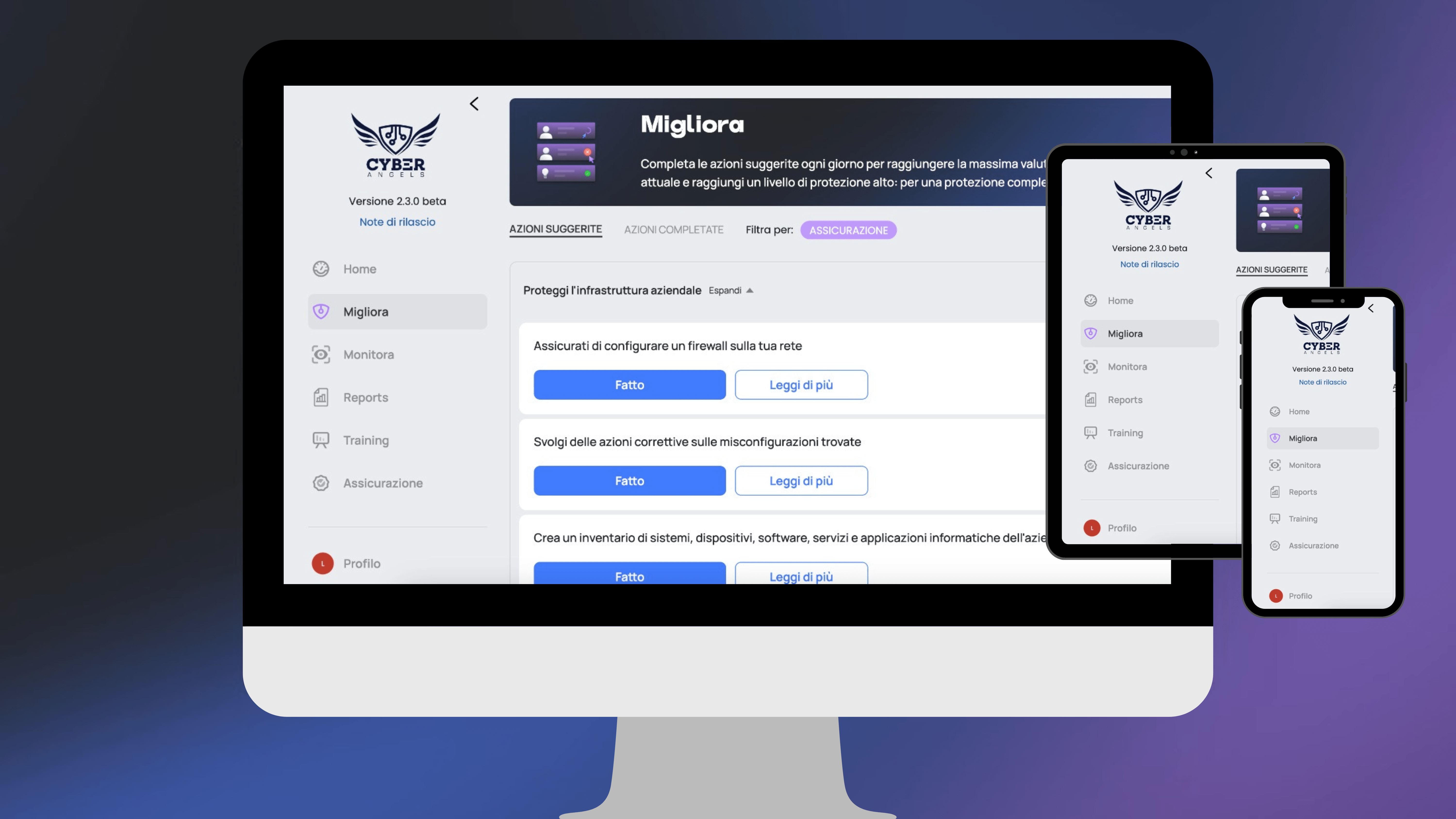

La nuova soluzione Cyberangels – Third Party Risk Management (CBR – TPRM) può aiutarti a gestire ed automatizzare i passaggi descritti in questo articolo.

CBR – TPRM nasce grazie all’esperienza maturata in questi anni, dall’avere aiutato migliaia di professionisti, micro e piccole-medie imprese a diventare più resilienti al cyber risk, senza spendere un capitale. La soluzione è caratterizzata da:

– Una piattaforma web, accessibile da qualsiasi dispositivo e senza installazione.

– Uno strumento automatizzato per l’esecuzione della due diligence sui fornitori, con la possibilità di integrarlo nei propri sistemi.

– Un cruscotto integrato che consente di monitorare tutti i dati rilevanti relativi a ciascun fornitore.

– Un motore proprietario per il calcolo del Vendor Cyber Rating che analizza i fattori principali che riguardano la salute di un fornitore, il livello di cyber risk management e il livello di dipendenza dal cliente, calcolato sulla base dell’assessment automatico e trend di settore, ovvero delle informazioni che riguardano la posizione dell’azienda rispetto al settore di riferimento.

Se hai ancora qualche dubbio su come intraprendere una adeguata verifica del rischio dei tuoi fornitori, speriamo che questo articolo ti abbia fornito informazioni sufficienti per capire perché è importante e come muverti per iniziare.

Per qualsiasi informazione aggiuntiva, contatta il nostro team. Lascia che Cyberangels ti differenzi dalla concorrenza: continua a concentrarti sulle sfide del tuo business, alla tua sicurezza pensiamo noi!