Aziende e privati si scambiano oltre 300 miliardi di e-mail ogni giorno. L’importanza e la necessità dell’utilizzo della posta elettronica all’interno della sfera lavorativa conducono spesso ad ignorare e a sottovalutare i rischi che derivano dall’uso della stessa.

L’email rappresenta una tecnologia di non facile protezione e, di conseguenza, può essere soggetta a violazioni, alterazioni e manipolazioni.

Secondo una recente ricerca di Chubb, nell’arco del quinquennio 2016-2020, i criminali informatici hanno rubato più di 28 miliardi di dollari con frodi via e-mail. Il danno economico medio di un attacco informatico è di 150.000 dollari.

COME ENTRANO NELLA TUA E-MAIL

Gli schemi per violare le e-mail sono in continua evoluzione. In passato, gli attacchi via e-mail si concretizzavano nell’invio di link dannosi con virus allegati.

Oggi, i criminali informatici utilizzano tecniche più raffinate rispetto al passato.

Niente più allegati o file che verrebbero tranquillamente rilevati dai sistemi di scansione dei malware. Si tratta ora di attacchi di ingegneria sociale, volti ad alterare l’identità di un mittente, intercettare messaggi importanti e inviare falsi contenuti apparentemente autentici.

Questi attacchi possono facilmente oltrepassare le difese di sicurezza di un’azienda.

“Con l’elevato livello di inganno e di manipolazione coinvolti in questi attacchi, la sicurezza della posta elettronica richiede un approccio zero-trust”, hanno affermato i ricercatori. “Ad esempio, un’e-mail della tua banca che richiede informazioni di pagamento o credenziali di accesso dovrebbe essere considerata sospetta fino a quando le informazioni non possono essere verificate in modo indipendente attraverso un altro canale, come una telefonata diretta”.

Le aziende vittime della compromissione della posta elettronica devono agire rapidamente: “Data la motivazione e l’ingegnosità dei criminali informatici, le organizzazioni dovrebbero tenere a mente che queste frodi continuano ad aumentare mentre i criminali si adattano alle contromisure implementate per contrastarle”, conclude il rapporto.

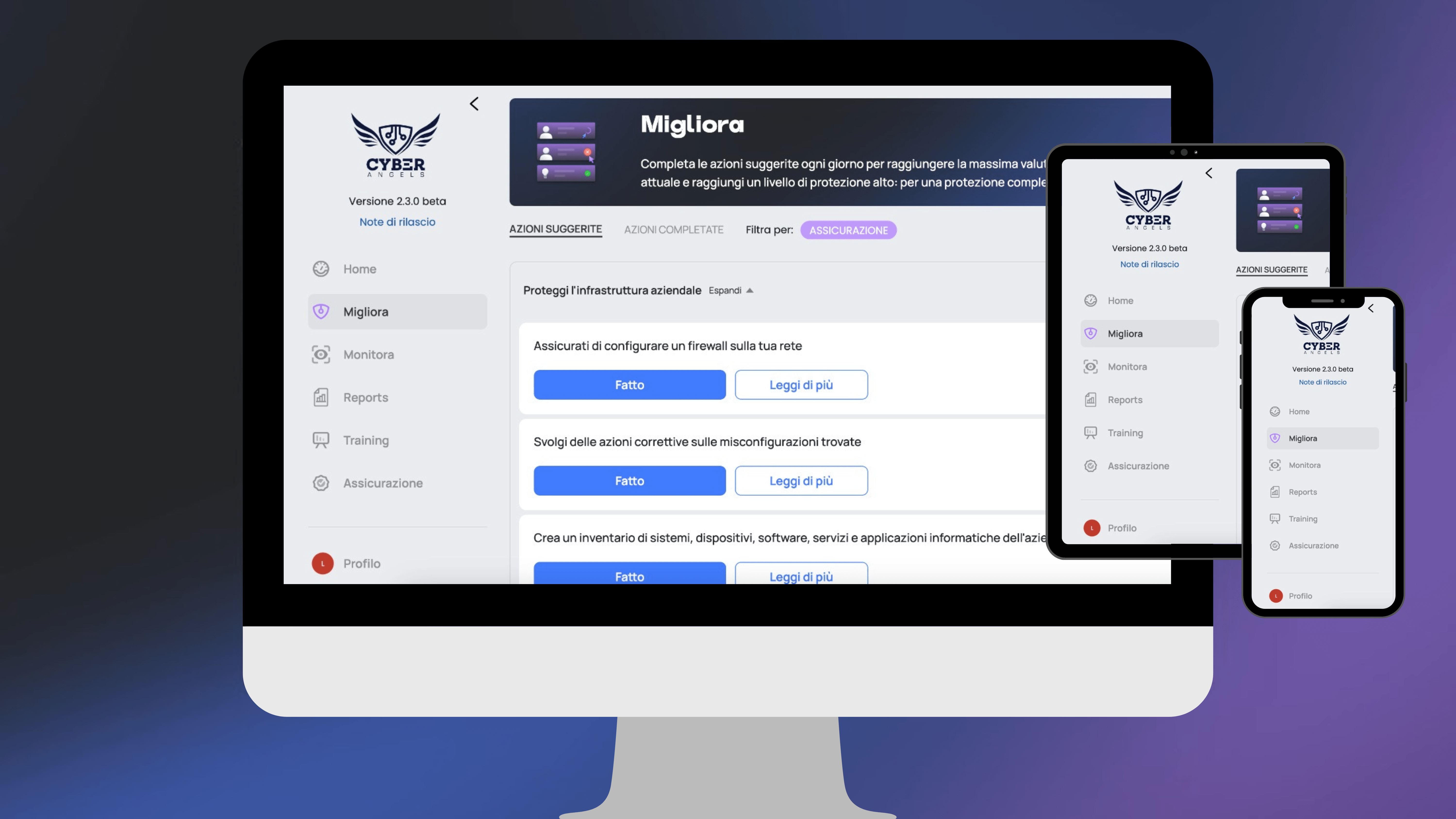

Un’attenta analisi sulle procedure utilizzate per verificare le informazioni ricevute elettronicamente ed una difesa informatica aggiornata rappresentano dei requisiti essenziali che un’organizzazione deve attuare per poter contrastare le frodi di ingegneria sociale.

I cybercriminali continueranno ad agire finché le aziende non adotteranno procedure idonee ad eliminare le vulnerabilità in materia di sicurezza interna.

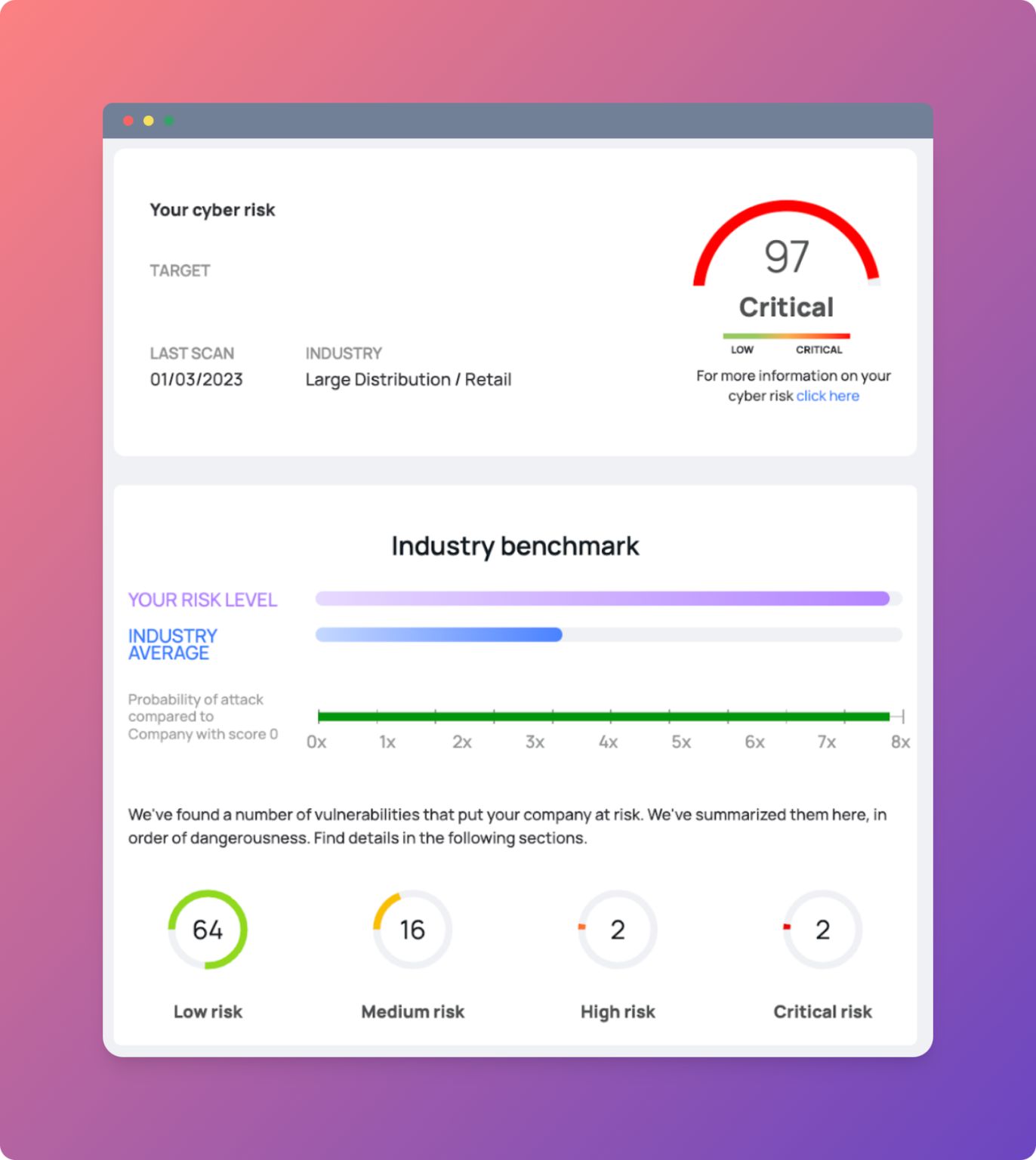

L’unico modo per difenderti, soprattutto se hai una piccola e media impresa, è quello di prevenire gli attacchi informatici attraverso l’individuazione e l’eliminazione delle debolezze della tua azienda.